随着信息化的快速发展,计算机已经成为现代社会不可或缺的一部分。计算机的普及也带来了信息泄露、黑客攻击等安全问题。特别是在涉及国家安全、商业机密等重要领域,计算机安全问题更加突出。为了保障信息安全,涉密计算机管理制度应运而生。

一、涉密计算机管理制度的概念及意义

涉密计算机管理制度是指为了保障涉密信息安全而制定的一系列管理规定和技术措施。涉密计算机管理制度的实施,可以有效地保护国家安全、经济安全和社会稳定,保障国家机密、商业机密等重要信息的安全。

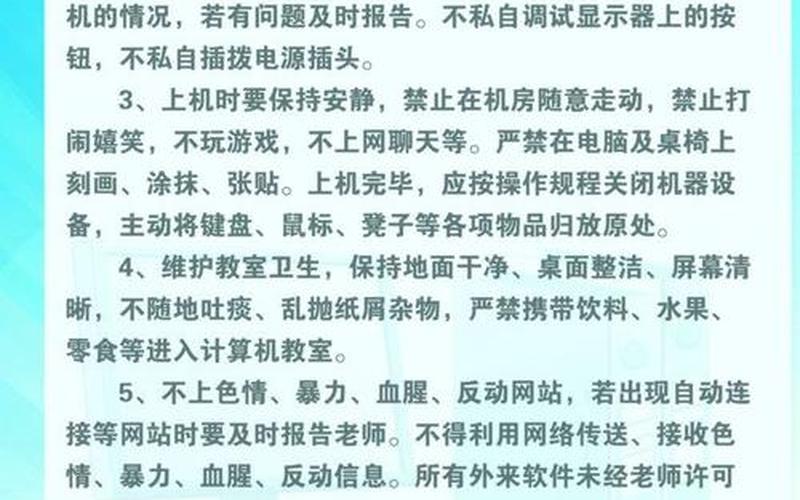

二、涉密计算机管理制度的基本要求

涉密计算机管理制度的基本要求包括:保密性、完整性、可用性和可控性。保密性是指涉密信息不得泄露;完整性是指涉密信息不得被篡改;可用性是指涉密信息需要在需要的时候可用;可控性是指对于涉密信息的访问和使用需要进行严格的控制。

三、涉密计算机管理制度的技术措施

1. 计算机安全防护技术

计算机安全防护技术是涉密计算机管理制度中的重要技术措施。主要包括 *** 安全防护、系统安全防护、数据安全防护等方面。

2. 计算机安全管理技术

计算机安全管理技术是指在计算机使用过程中,对计算机进行管理和监控。主要包括计算机审计、计算机监控、计算机管理等方面。

3. 计算机安全加密技术

计算机安全加密技术是指通过加密技术对涉密信息进行保护。主要包括对称加密、非对称加密、哈希算法等技术。

四、涉密计算机管理制度的管理措施

1. 人员管理

人员管理是涉密计算机管理制度中的重要管理措施。主要包括人员资格审查、人员培训、人员考核等方面。

2. 设备管理

设备管理是指对涉密计算机设备进行管理和监控。主要包括设备采购、设备维护、设备报废等方面。

3. 事件管理

事件管理是指对涉密计算机安全事件进行管理和处理。主要包括事件发现、事件报告、事件调查等方面。

五、涉密计算机管理制度的实施效果

涉密计算机管理制度的实施,可以有效地保障涉密信息的安全,防止信息泄露、黑客攻击等安全问题的发生。涉密计算机管理制度的实施可以提高涉密信息的处理效率,提高工作效率,保障国家安全和社会稳定。

六、

涉密计算机管理制度的实施是保障信息安全的重要保障。只有加强涉密计算机管理制度的建设和实施,才能更好地保障国家安全和社会稳定。