随着互联网的普及,数据安全越来越受到人们的关注。TrueCrypt作为一款开源的加密软件,被广泛应用于数据加密领域。就在2014年,TrueCrypt官方发布了一份声明,宣布停止维护,并建议用户转向其他加密软件。这一事件引起了不小的轰动,也引发了人们对TrueCrypt破解的关注。本文将详细介绍TrueCrypt破解的 *** 和真相。

一、TrueCrypt破解的背景

TrueCrypt是一款开源的加密软件,可以对硬盘、U盘等存储设备进行加密,保护用户的数据安全。TrueCrypt官方在2014年发布了一份声明,宣布停止维护,并建议用户转向其他加密软件。这一事件引起了人们的质疑和担忧,也引发了对TrueCrypt破解的关注。

二、TrueCrypt破解的 ***

1. 字典攻击

字典攻击是一种常见的破解 *** ,它利用预先准备好的字典文件,对加密后的数据进行破解。TrueCrypt的加密算法使用的是AES,因此字典文件中需要包含大量的常见密码和密码组合。

2. 暴力破解

暴力破解是一种比较暴力的破解 *** ,它通过不断尝试密码的组合,直到破解成功。这种 *** 需要耗费大量的时间和计算资源,因此只适用于密码比较简单的情况。

3. 硬件攻击

硬件攻击是一种比较高级的破解 *** ,它利用物理设备对加密数据进行攻击。例如,通过对硬盘进行物理破坏,可以直接获取加密数据。

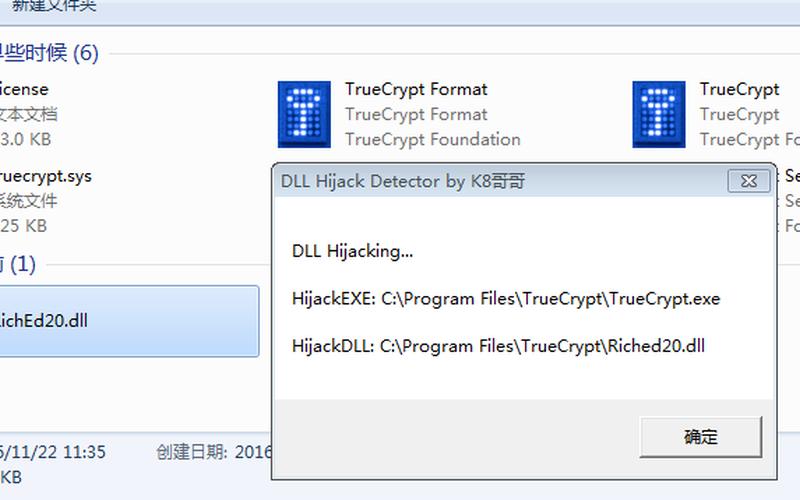

4. 后门攻击

后门攻击是一种比较隐蔽的破解 *** ,它利用软件或硬件中的漏洞,获取加密数据或密码。TrueCrypt的官方声明中曾提到,TrueCrypt存在安全漏洞,因此后门攻击可能是一种可行的破解 *** 。

5. 社会工程学攻击

社会工程学攻击是一种利用人性弱点的破解 *** ,例如通过诈骗、欺骗等手段获取密码。这种 *** 需要攻击者具有一定的社交技巧和心理素质。

三、TrueCrypt破解的真相

尽管TrueCrypt官方声明停止维护,但是TrueCrypt的加密算法仍然是安全的。TrueCrypt的破解需要耗费大量的时间和计算资源,因此只适用于密码比较简单的情况。TrueCrypt的加密算法使用的是AES,是一种公认的安全加密算法,目前还没有被成功攻破的案例。

TrueCrypt破解并不是一件轻松的事情,需要攻击者具有一定的技术和计算资源。对于普通用户来说,使用TrueCrypt仍然是一种较为安全的数据加密方式。为了更好的数据安全,我们也可以使用其他加密软件,例如BitLocker、VeraCrypt等。

TrueCrypt破解是一个复杂的过程,需要攻击者具有一定的技术和计算资源。尽管TrueCrypt官方已经停止维护,但是TrueCrypt的加密算法仍然是安全的。对于普通用户来说,使用TrueCrypt仍然是一种较为安全的数据加密方式。为了更好的数据安全,我们也可以使用其他加密软件,例如BitLocker、VeraCrypt等。